2025. június 22-én új fejezet nyílt a kibertámadások történetében: a Cloudflare biztonsági vállalat egy 7,3 terabit/másodperc (Tbps) forgalmú túlterheléses (DDoS) támadást hárított el sikeresen. Ez messze meghaladta a korábbi rekordokat, és mindössze 45 másodperc alatt 37,4 terabájt adatot zúdított a célpontra. A feltehetően egy hoszting-szolgáltatót célzó akcióban több mint 122 ezer forrásról indult a forgalom, főként Brazília és Vietnam hálózatairól, összesen 161 országból. Szerencsére a célpont gyors és elosztott védelembe fektetett: a támadást a Cloudflare világszinten működő anycast hálózata automatikusan szétosztotta és kiszűrte, így komolyabb szolgáltatás kimaradás nélkül tudták kivédeni a támadást.

Mi az a DDoS-támadás és hogyan működik?

Egy elosztott “szolgáltatás megtagadásos” (DDoS) támadás során a bűnözők “zombi eszközök” (botnet) ezreiről küldenek hatalmas mennyiségű adatot egyetlen célpont felé. A célpont szerver vagy hálózat sikeres támadás esetén alulmarad a hatalmas mennyiségű beérkező adat kezelésében, ezért lassul vagy leáll. Ellentétben a hagyományos DoS-támadással, amely egyetlen forrásból jön, a DDoS több, földrajzilag szétszórt gépről (számítógépekből, IoT-eszközökből) indul, ezt teszi nagyon nehézzé a védekezést.

A támadók gyakran az úgynevezett UDP-protokollt (User Datagram Protocol) használják, mert ez az egyik legegyszerűbb módja annak, hogy nagy mennyiségű adatot küldjenek el nagyon gyorsan. Az UDP sajátossága, hogy nem alakít ki valós kapcsolatot a két gép között: a küldő gép egyszerűen elkezdi „önteni” az adatokat a célpont felé, anélkül, hogy előtte engedélyt kérne, vagy akár ellenőrizné, hogy a másik fél fogadni tudja-e az adatokat.

Ez olyan, mintha valaki folyamatosan dobálna leveleket a postaládádba, anélkül, hogy megvárná, elolvastad-e az előzőt, vagy egyáltalán otthon vagy-e. A hagyományos (TCP-alapú) adatforgalomhoz képest – ahol a két fél előbb „kezet fog” (ez a szaknyelvben a „handshake-nek” nevezik), megerősítik, hogy készen állnak a kommunikációra – az UDP nem kérdez, nem vár választ, csak küld.

Ez a módszer ideálissá teszi a protokollt a túlterheléses támadásokhoz: az áldozat gépét pillanatok alatt el lehet árasztani értelmetlen vagy hamis adatokkal, miközben az semmiféle védekező reakciót nem tud időben elindítani.

Ez a működési mód különösen veszélyessé válik, mert éppen azokat a technológiákat célozza, amelyek az UDP-t jogosan és gyakran használják: például a videóhívások, élő közvetítések (streaming), online játékok vagy az internetes telefonálás (VoIP). Ezek a szolgáltatások mind érzékenyek az adatforgalom zavarára, ezért egy rosszindulatúan generált adatözön gyorsan akadozást, működésképtelenséget vagy teljes leállást okozhat.

A túlterheléses támadásoknak többféle változata létezik. Az egyik csoport a mennyiségi támadás, ahol az a cél, hogy egyszerűen elárasszák a célpontot olyan adatmennyiséggel, amit az már nem tud feldolgozni – ilyenek például a DNS- vagy NTP-alapú trükközések, ahol a támadó kis lekérésekből hatalmas válaszokat generáltat. Egy másik típus a protokoll szintű támadás, ahol az internetes kommunikáció alapszabályait használják ki, például úgynevezett SYN típusú kérésekkel, amelyek a kapcsolatfelépítést teszik lehetetlenné. Végül vannak alkalmazásszintű támadások is, amelyek egy weboldal működését próbálják megakadályozni azzal, hogy túl sok böngészőből indított lekéréssel bombázzák azt.

A 2025 júniusi támadás több különféle technikát kombinált: a forgalom túlnyomó része UDP-alapú volt, emellett korábban ismertetett szolgáltatások – például NTP vagy Echo – is célponttá váltak.

A támadás során a Mirai botnethez hasonló fertőzött eszközökből álló hálózatokat is bevetettek, amelyek több ezer forrásból egyszerre indították a túlterhelést – szinte az IT-infrastruktúra minden szintjét célba véve.

Figyelmeztető jelek egy DDoS-támadásra (ezek alapján érdemes gyanakodni) az alábbiak lehetnek például:

- Hirtelen nagy forgalomnövekedés: váratlanul megugró lekérés szám vagy sávszélesség egy vagy több IP-címen.

- Teljesítményromlás vagy összeomlás: a weboldalak és szolgáltatások lassan válaszolnak, többször leállnak vagy elérhetetlenné válnak.

- Szokatlan hibaüzenetek: tömeges kapcsolatfelvételi kísérletek vagy rendszeres szolgáltatási hibaüzenetek.

- Gyakori rendszerösszeomlások: a hardver és szoftverfrissítések hiánya nélkül fellépő stabilitási problémák.

Ilyen tüneteket észlelve fontos gyorsan reagálni, mivel akár néhány perc alatt is komoly károkat okozhat a támadás az érintett infrastruktúrában.

A rekord-támadás részletei és következményei

A 2025-ös incidens nagyságrendje valóban példátlan: 37,4 terabájt adat 45 másodperc alatt elképesztő méretet jelent. A támadásra automatikus védelem épült: a Cloudflare által használt Magic Transit szolgáltatása minden emberi beavatkozás nélkül fékezte meg a rohamot. Így a megtámadott hoszting-szolgáltató fontos elemei épségben maradtak, szolgáltatása nem omlott össze. Ugyanakkor a történtek újra rámutattak, hogy még a legnagyobb cégek rendszerei sem immunisak: korábban már olyan nagy felhőszolgáltatókat is megbénítottak kisebb DDoS támadások, mint például a Twitter (X) vagy a Microsoft. A támadások végrehajtása viszonylag olcsó, nehezen nyomon követhető és anonim, ezért természetesen népszerű eszköz a kiberbűnözők és hekker csoportok körében is.

A támadók eloszlása is globális volt: a forgalom összesen 122.145 db IP-címről indult, 161 országban és 5.433 különböző hálózatból. A támadás során a különféle adatcsomag-típusokat több irányból és időpontban indították el, szándékosan szétosztva, hogy még nehezebb legyen védekezni ellenük. Ahogy említettük a támadás oroszlánrésze Brazíliából és Vietnámból érkezett, de Tajvan, Kína és Indonézia hálózatai is jelentős mértékben hozzájárultak ahhoz.

A támadás legnagyobb forgalmát generáló hálózatok (Autonóm Rendszerek, AS) közül a Telefonica Brazil (10,5%) és a Viettel Group (9,8%) vezetik a listát.

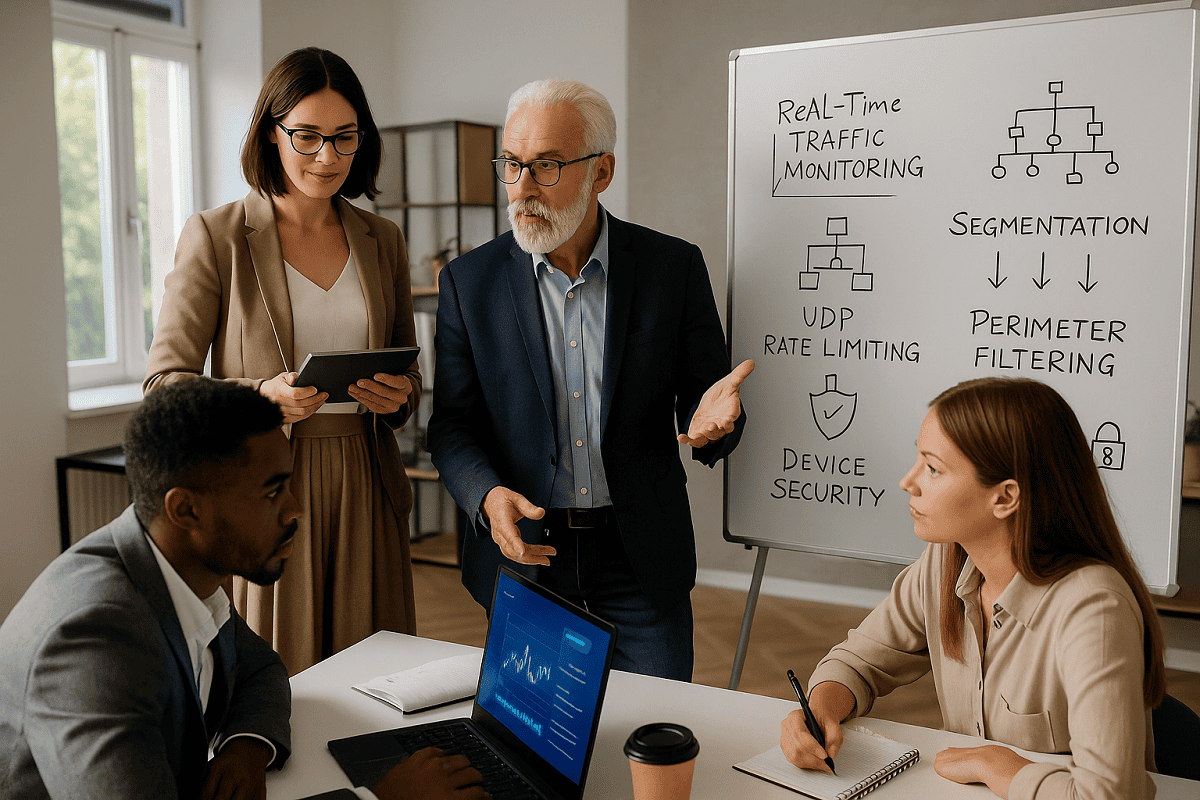

Védekezési stratégiák és ajánlások – Forgalom szűrése már a hálózat peremén

A túlterheléses támadások kivédésének egyik leghatékonyabb módja, ha a támadó forgalmat még azelőtt sikerül blokkolni vagy enyhíteni, hogy az elérné a célrendszert. Ehhez olyan hálózati architektúrákra van szükség, amelyek a forgalom előszűrését már a hálózat peremén – azaz még az adatközpont előtt – elvégzik.

A Cloudflare Magic Transit szolgáltatása is ezen az elven működik: a támadó adatcsomagokat világszerte elosztott anycast hálózatában oszlatja szét, így nem terhel túl egyetlen adatközpontot sem. Ez jól mutatja, milyen hatékony lehet, ha a forgalom már a belépési pontokon megtisztul – a DDoS-hullám el sem jut a belső hálózatig.

Az Unicornnál is hasonló szemléletben dolgozunk, amikor nagyvállalati ügyfeleink számára többrétegű hálózati védelmet tervezünk. Gyártófüggetlen rendszer integrátorként olyan megoldásokat alkalmazunk, amelyek:

- valós időben észlelik a gyanús mintázatokat,

- képesek blokkolni a túlterheléses forgalmat már a hálózati határnál,

- és biztonságos adatáramlást biztosítanak normál működés közben is.

A Netscout Arbor Edge Defense rendszer például kifejezetten a DDoS-támadások hálózati szintű elhárítására készült, míg a Palo Alto Networks tűzfal megoldásai kifinomult fenyegetés észlelő és megelőző képességeket kínálnak. Ezek kombinációjával proaktív védelmi környezetet alakítunk ki, amely képes megelőzni a kritikus szolgáltatások megbénítását, akár helyben telepített, akár felhőalapú, vagy vegyes (hibrid) infrastruktúrákban is.

UDP forgalom korlátozása és rate-limit szabályok

A túlterheléses támadások jelentős része UDP-alapú. Ezek az adatcsomagok nem építenek ki kétirányú kapcsolatot, így a támadó korlátlan mennyiségű kérést küldhet egy szerver felé, gyakran értelmetlen vagy szándékosan torzított tartalommal. Mivel nincs visszaigazolás, a célpont teljesen egyoldalúan kapja az adatáradatot.

Az ilyen támadások hatékony fékezésére az egyik legfontosabb lépés az UDP “rate-limit” szabályok bevezetése. Ezekkel a megoldásokkal automatikusan korlátozható, hogy egy adott IP-cím mennyi UDP-forgalmat generálhat másodpercenként. Így a hirtelen fellépő, szokatlan aktivitás már az első másodpercekben blokkolható.

Az Unicorn a Palo Alto Networks tűzfal megoldásaiban és az Infoblox DNS-kezelő rendszereiben is alkalmazunk olyan forgalomszabályozási eljárásokat, amelyek képesek automatikusan felismerni a gyanús UDP-forgalmat, és lelassítani vagy blokkolni azt még azelőtt, hogy az túlterhelné a rendszert. Ezek a szabályok testreszabhatók például forráscím, célport vagy időintervallum alapján. Így a védelmi rendszer nemcsak reagál, hanem megelőzi, hogy a támadó lekösse a hálózat erőforrásait.

Ezekkel a rendszerekkel a védelmi logika nem csak reagál, hanem megelőz: nem engedi, hogy az erőforrásokat már a támadás kezdetén feleslegesen lekössék.

Valós idejű hálózati forgalom monitorozás

A DDoS-támadásokat gyakran nem lehet azonnal észrevenni, eleinte csak kisebb lassulást vagy kimaradást tapasztalunk. Ezért elengedhetetlen, hogy a hálózat minden szintjén valós idejű megfigyelés működjön.

Az Unicornnál olyan rendszereket telepítünk, amelyek automatikusan figyelik a forgalom változásait, és azonnal riasztanak, ha szokatlan mintázatot érzékelnek.

A megoldás nem csak statikus szabályokon alapul: a checkmk és más monitorozó rendszerek képesek tanulni a normál működésből, és különbséget tenni egy hétfő reggeli terhelés és egy támadás között. Ez lehetővé teszi a gyors reagálást még azelőtt, hogy a szolgáltatás leállna.

Hálózati szegmentálás: ne legyen minden egyben

Minél összetettebb egy IT-rendszer, annál nagyobb bajt okozhat, ha egyetlen ponton támadás éri. Ezért fontos, hogy a különböző rendszerek ne egy közös hálózaton működjenek.

Az Unicorn projektekben gyakran alkalmazunk szegmentált hálózati kialakítást: az egyes üzleti szolgáltatásokat, belső rendszereket és távoli hozzáféréseket elkülönített logikai zónákba szervezzük. Így ha az egyik rész támadás alatt áll, a többin zavartalanul folytatódhat a munka.

Eszközbiztonság és frissítések: a megelőzés az alap

A támadók gyakran használnak ki elavult vagy gyengén védett eszközöket, például régi hálózati adaptereket, IP-kamerákat vagy gyári jelszóval működő IoT-eszközöket. Ezekből könnyen botnet lehet, ami akár belülről indíthat támadást a hálózatunk ellen.

Az Unicornnál kiemelt figyelmet fordítunk arra, hogy ügyfeleink infrastruktúrájában ne maradjanak nyitott ajtók. Rendszereink támogatják a teljes eszközállomány felderítését, a firmware-ek naprakészen tartását és az alapértelmezett hitelesítések lecserélését. Ezzel már a támadások előtt megszüntetjük a leggyakoribb támadási felületeket.

Ez az öt védelmi stratégia együtt már olyan komplex és gyakorlatban is működő megközelítést jelent, amellyel tartósan csökkenthető a DDoS-támadások hatása, és megőrizhető a folyamatos üzleti működés biztonsága.

Összefoglalás

A rekordméretű 2025 júniusi DDoS-támadás jól mutatja, hogy a túlterheléses technikák egyre kifinomultabbak, és rövid idő alatt is jelentős károkat okozhatnak. A védekezés nem egyetlen megoldáson múlik, hanem olyan egymásra épülő technikai és szervezeti intézkedések összességén, amelyek már a támadás előtt működésbe lépnek.

Az előszűrés, a forgalomszabályozás, a valós idejű megfigyelés, a hálózati szegmentálás és az eszközbiztonság mind hozzájárulnak ahhoz, hogy egy szervezet ne csak reagálni tudjon a fenyegetésekre, hanem képes legyen megelőzni a kritikus leállásokat. A tapasztalatok alapján ma már nem az a kérdés, hogy érkezik-e támadás, hanem az, hogy a meglévő védelmi rétegek képesek-e időben észlelni, szűrni és kezelni azt.