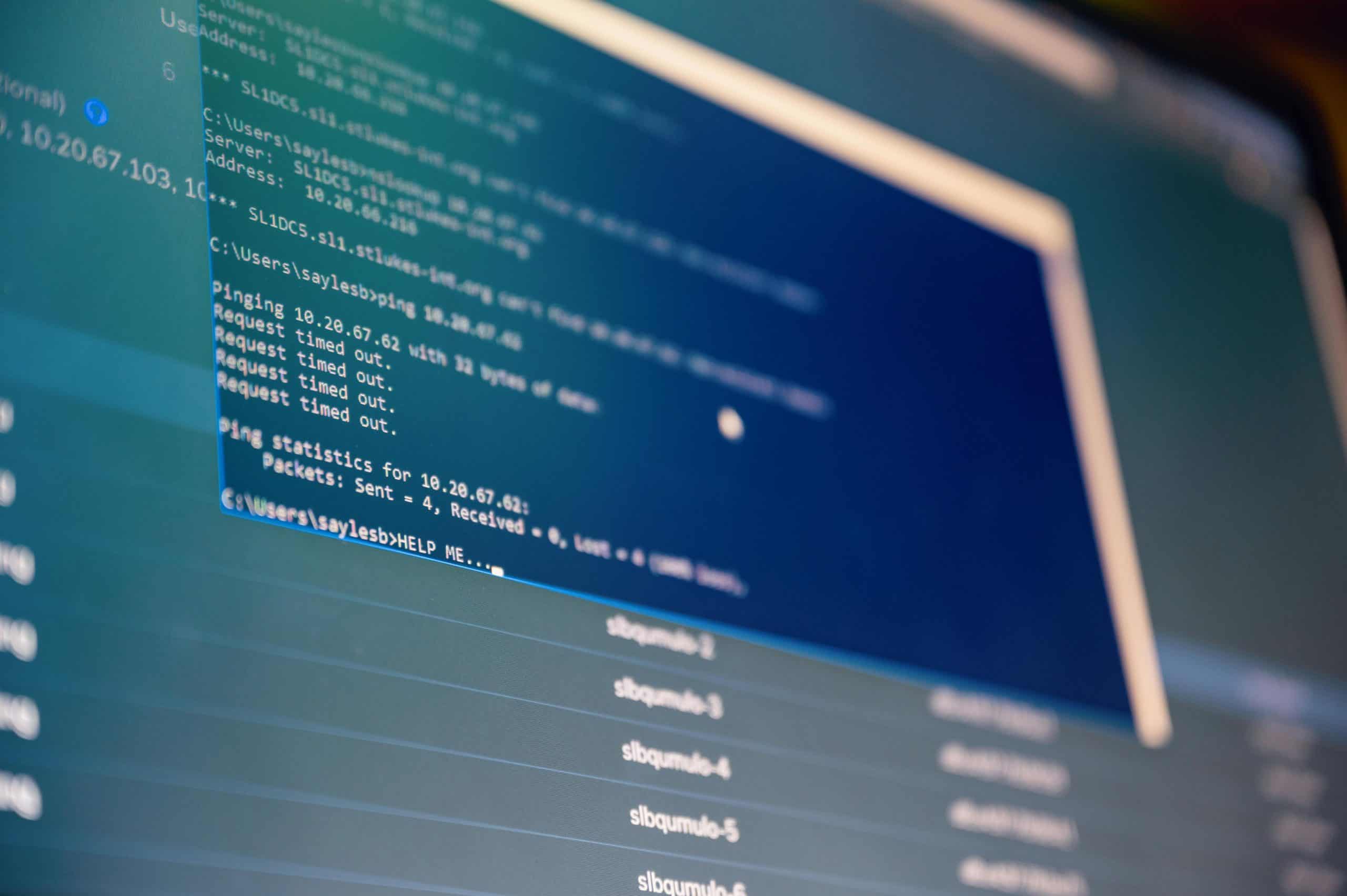

Forrás: Pexels.com

Miért éri meg elolvasni?

Mert közérthetően végigvesszük azokat a láthatatlan, mégis kritikus IT-rutinokat – a frissítéstől és mentéstől a naplózáson, szegmentáción és hozzáférés-kezelésen át egészen az incidenskezelésig -, amelyek kézzelfogható üzleti eredményt adnak: kevesebb állásidő, gyorsabb helyreállítás, jobb audit-képesség és kiszámíthatóbb költségek. A végén egy vezetői ellenőrző listát is kap, amivel 5 perc alatt felmérheti, hol áll ma a szervezete.

A legtöbb cég akkor szembesül az IT valódi súlyával, amikor valami megáll. Addig „csak működik”. A valóságban viszont a stabil, biztonságos és gyors informatikai környezet nem magától értetődő: láthatatlan, napi/heti/havi rutinok tartják életben.

Ezek nem látványos projektek, hanem következetes alapműveletek – frissítések, mentések és visszaállítási próbák, naplózás és valós idejű észlelés, hozzáférések szabályozása, hálózati szegmentáció és felügyelet. Ha ezek kimaradnak, nem ma dől össze minden – de holnap vagy jövő héten nagyon komoly gondokat okozhat: állásidő, adatvesztés, kisiklott audit, mérges ügyfelek.

Cikksorozatunk első részében lefektettük az alapot: megmutattuk, mennyire más világ az otthoni és a vállalati környezet. A második cikkben kibontottuk, miért nem elég az „antivírus a gépen” logika. A harmadik részben részletesen feltártuk a végfelhasználói gondolkodás korlátait, míg a negyedikben már kifejezetten a hálózatra fókuszáltunk: rendelkezésre állás, szegmentáció, felügyelet, skálázás.

Most, az ötödik részben, “bemegyünk a gépházba”, és végigvesszük azokat az IT-rutinokat, amelyek nélkül nincs üzemképesség, auditálhatóság és skálázhatóság. Nem „nice-to-have” extrák ezek, hanem üzleti kockázatcsökkentő alapok. Megmutatjuk, mit jelent, ha ezek rendben vannak – és mit veszít a cég, ha nincsenek.

Röviden: a megfelelő alapok megléte nem varázslat, hanem rutin és fegyelem szimbiózisa. Minden elemnek megvan a maga üteme, felelőse és ellenőrzési pontja: mit mikor csinálunk, ki hagyja jóvá, hol mérjük, mi a visszaállítási terv, hol tároljuk a lehető legbiztonságosabban a rendszer működéséhez elengedhetetlenül szükséges terveket, jelszavakat és milyen gyakran végzünk “katasztrófa” próbákat, teszteket. Ha ezek nincsenek kőbe vésve, a legjobb technológia is csak szerencsejáték. Az első – és talán legkisebbnek tűnő, mégis legnagyobb hatású – terület a frissítések ritmusa.

Patch és frissítés – nem egyszeri feladat, hanem ritmus

A frissítés nem „ha egyszer lesz rá időnk” feladat. Az operációs rendszer, az alkalmazások, a végpontvédelem és a hálózati eszközök firmware-e mind rendszeres javítást igényel.

A gyártók nem jókedvükben adnak ki patcheket: többnyire frissen azonosított sérülékenységekre reagálnak velük. Ami kell hozzá:

– patch-menedzsment naptár

– tesztkörnyezet

– előre ütemezett karbantartási ablak

– és visszaállítási terv

Amit nyerünk: kevesebb frissítés nélküli rés a pajzson, kisebb támadási felület, és a váratlan leállások helyett előre tervezett karbantartás.

Üzleti szempontból a patchelés nem IT-szeszély, hanem kockázatkezelés: az a rendszer, amit nem frissítünk, előbb-utóbb könnyű célpont lesz.

Hozzáférések rendje – RBAC, JML és tényleges kontroll

Az „adunk neki egy admin jogot, aztán majd egyszer elvesszük” típusú megoldás a legdrágább mondat az IT-ban. Helyette szerepkör-alapú hozzáférés-kezelésre van szükség (RBAC – Role-Based Access Control): a jogosultságok szerepekhez kötődnek (pl. „pénzügyi ügyintéző”, „raktári operátor”), nem egyénekhez. Így amikor valaki belép, munkakört vált vagy távozik, nem kézzel vadásszuk a jogokat, hanem a JML-folyamat (Joiner-Mover-Leaver) automatikusan hozzáadja, módosítja vagy visszavonja őket.

Alapelv, hogy mindenki csak a munkájához minimálisan szükséges erőforrásokhoz férjen hozzá. Ezt egészíti ki a kétfaktoros hitelesítés (MFA – Multi-Factor Authentication), hogy ne egyetlen jelszó döntsön a rendszer biztonságáról.

Üzleti nézőpont: a laza hozzáférés-kezelés addig tűnik „olcsónak”, amíg egy volt kolléga aktív fiókjával adatot nem visz ki, vagy egy ellopott jelszóval valaki nem jut be a teljes rendszerbe. Az RBAC és az MFA nem adminisztratív nyűg, hanem biztosítás: filléres folyamat a milliós károk ellen.

Biztonsági mentés és visszaállítás – nem backupod van, hanem restore-od

A legszebb mentési riportnak sincs értéke, ha amikor baj van, nem tudjuk visszahozni pont azt az adatot vagy rendszert, ami a működéshez kell. A jó mentési stratégia nem ott kezdődik, hogy „mindent mentsünk”, hanem két cél meghatározásánál:

– RPO (Recovery Point Objective – mennyi adatvesztés fér bele, pl. legfeljebb 4 óra)

– és RTO (Recovery Time Objective – mennyi idő alatt kell talpra állni, pl. 2 óra).

Ezek mondják meg, milyen gyakran kell menteni, hová, és milyen gyors technikára van szükség a visszaállításhoz.

Ehhez jön a 3-2-1 szabály: legyen 3 példányod az adatról, 2 különböző típusú adathordozón, és 1 fizikailag külön helyen/offsite, lehetőleg írásvédett formában. Ennek az a lényege, hogy ha egy zsarolóvírus (ransomware) mindent titkosít, maradjon egy érintetlen, offline másolat, amiből tényleg vissza lehet állítani a szükséges adatot.

Fontos kiegészítés azonban, hogy nem elég csak az utolsó mentést tárolni: egyes kártevők hosszú ideig megbújhatnak a rendszerben és csak késleltetve aktiválódnak. Ez azt jelenti, hogy akár hónapokkal korábban készült mentésekbe is belekerülhetett már a fertőzés, anélkül, hogy az észrevehető lett volna.

Ezért ajánlott, hogy a mentésekből régebbi példányokat is megőrizzünk – akár 6-12 hónapra visszamenőleg, hogy egy esetleges visszaállítás után ne egy már kompromittált állapotba térjünk vissza.

Igaz, hogy a mentés alapfeltétel, de ez csak a történet fele. A másik fele a rendszeres visszaállítási próba: egyrészt „asztali” (tabletop) gyakorlat, ahol a lépések és felelősségek végig vannak beszélve, másrészt valódi restore-teszt, amikor egy izolált környezetben tényleg visszaállítás történik. Mindez dokumentált eljárásrenddel és egyértelmű felelősségi mátrixszal működik: rögzítve, hogy ki dönt, ki indítja a folyamatot, és ki végzi az ellenőrzést.

A mentés költség, a visszaállíthatóság bevétel védelem. A különbség egy „rossz napon” látszik meg igazán: nem mindegy, hogy percek alatt újraindul a termelés – vagy órákig áll a cég.

Naplózás és valós idejű észlelés – láthatóság nélkül nincs védekezés

Naplózás nélkül utólag nem tudjuk, mi történt: nem derül ki, ki, mikor, honnan és mit csinált. Ha nincs valós idejű észlelés, az incidens észrevétlen marad, amíg kárt nem okoz. Ezért kell a kettő együtt.

– SIEM (Security Information and Event Management): központi „feketedoboz”, amely begyűjti és összekapcsolja a naplókat (tűzfal, szerver, alkalmazás, felhő), majd összefüggéseket keres. Nem csak eseménylista készül, hanem mindez érthető kontextusban.

– EDR (Endpoint Detection & Response): a végpontokon figyeli a viselkedést (szokatlan folyamatok, gyanús fájlműveletek), és szükség esetén azonnal leválasztja az érintett gépet a hálózatról, hogy a probléma ne terjedjen tovább.

– Riasztási szabályok: előre rögzített definíciók arra, mi számít anomáliának, kinek menjen a jelzés, és mennyi az elvárt reakcióidő. Ha ez nincs leírva, a riasztás csak zaj.

Üzleti nézőpont: a „majd megnézzük a gépen” hozzáállás könnyen napokban mérhető leállássá hízhat. Központi naplózás és valós idejű észlelés nélkül csak a találgatás marad – miközben ketyeg a számláló: bevételkiesés, SLA-sértés, bizalomvesztés. A SIEM + EDR páros nem luxus, hanem időnyerés és kárminimalizálás minden egyes incidensnél.

Forrás: Pexels.com

Hálózat: szegmentáció, titkosítás, felügyelet

A vállalati hálózat alapelve három szóban foglalható össze: elkülönítés, kontroll, láthatóság. Vagyis ne minden legyen mindennel összekötve; amit összekötünk, azt szabály szerint tegyük; és mindezt folyamatosan lássuk is.

– Szegmentáció (VLAN – Virtual LAN): ugyanazon fizikai kábeleken több, egymástól logikailag elkülönített hálózat fut. Így a pénzügy, a HR, a vendég-WiFi és az IoT-eszközök (nyomtatók, kamerák) külön „sávon” közlekednek. Ha az egyik szegmensben gond van, nem rántja magával a többit.

– Titkosítás (TLS – Transport Layer Security): ahol csak lehet, a forgalom zárt csatornán menjen – legyen az VPN (távoli hozzáférés), vagy alkalmazásszintű titkosítás (pl. böngésző ↔ szerver). Így ha valaki bele is néz a forgalomba, csak egy értelmezhetetlen adathalmazt lát.

– Felügyelet és riasztás: a hálózat nem egy önjáró rendszer; figyelni kell a forgalmi mintákat, a tiltott protokollokat, az ismeretlen eszközök felbukkanását. A szabályalapú riasztások segítenek, hogy egy rendellenességből ne legyen incidens.

Üzleti nézőpont: a hálózat logikai részekre bontása nem paranoia, hanem kármegelőzés. Ha valahol gond adódik, a szegmentáció és a hozzáférés-kontroll helyben tartja a problémát, a jó láthatóság pedig gyors beavatkozást tesz lehetővé – így elkerülhető a leállás és az ügyfélkár.

Eszköz- és szoftver leltár – amit nem ismerünk, azt nem tudjuk védeni

Valódi védelem csak teljes rálátás mellett működik. A legtöbb incidens nem rakétatudomány: egy „árva” laptop, évekkel ezelőtt beállított és azóta elfelejtett NAS, ideiglenesnek szánt tesztszerver vagy egy licenc nélküli, elavult alkalmazás – és máris rés keletkezik a pajzson.

Mi kell hozzá?

– Automatikus eszközfelderítés: minden, ami csatlakozik (laptop, szerver, nyomtató, kamera, IoT-eszköz), azonnal látszódjon.

– CMDB (Configuration Management Database): központi „adatlap” minden eszközről és szolgáltatásról: kihez tartozik, mit futtat, hol található, milyen verzióval megy, mikor frissült utoljára.

– Szoftverkatalógus és licensz követés: pontos kép arról, mi fut a gépeken, jogtiszta-e, és mikor jár le.

– Életciklus-kezelés: a beszerzéstől az üzemeltetésen át a selejtezésig (biztonságos adat törléssel).

– Shadow IT kezelése: nem megtűrni, hanem időben felszámolni kell. Ha felmerül egy új SaaS-eszköz igénye, legyen átlátható, gyors az IT-bevezetés – így még időben bekerül a leltárba, és megkaphatja a megfelelő jogosultságokat, védelmet.

Üzleti nézőpont: a „meglepetések” a legdrágábbak. Egy ismeretlen NAS vagy „átmeneti” szerver hetekre megakaszthat egy auditot, vagy belépési pontot adhat egy támadónak. A leltár nem papírmunka, hanem kockázatcsökkentés és pénzügyi védelem: kevesebb incidens, gyorsabb hibaelhárítás, pontosabb és tervezhetőbb költség.

Konfiguráció-menedzsment és sztenderdek – a „valahogy beállítjuk” ára

Ha minden eszközt kézzel, egyedileg állítanak be, nincs ismételhetőség, nincs minőségbiztosítás – csak a remény, hogy legközelebb is „így sikerül”. Vállalati környezetben konfigurációs sablonokra van szükség: ugyanazok a bevált beállítások menjenek minden switchre, hozzáférési pontra, tűzfalra és szerverre, jóváhagyott alapbeállításokkal (IT és Security -CISO- által jóváhagyott baseline), amelyeket minden új eszköz automatikusan megörököl. Így lesz egységes a működés, gyors a bevezetés és egyszerű a hibaelhárítás.

Ezt a verziókezelés (nem csak kódra!), a változáskezelés és a peer review (másik szakember is ránéz élesítés előtt) támasztja alá. Minden módosítás így visszakereshető és szükség esetén visszaállítható.

A negyedik pillér az ún. drift figyelés: folyamatosan ellenőrizni kell, mi és mikor tért el a sztenderdtől. Ha egy eszköz beállítása „elszáll” (például sürgősségi javítás miatt), arról azonnal legyen jelzés, és egy lépésben vissza lehessen hozni az előző állapotra. Ezt egy korszerű konfiguráció-menedzsment rendszer új valósítja meg, hogy a napi és változtatás esetén az azonnali konfiguráció mentés mellett, a változtatás végzőjét is dokumentálja.

Üzleti nézőpont: a sztenderd nem bürokrácia, hanem üzemeltetési sebesség és hibacsökkentés. Sablonokkal és kontrollált változtatásokkal gyorsabban áll fel egy új telephely, kevesebb a konfigurációs hiba, rövidebb az állásidő – vagyis alacsonyabb a kockázat és a teljes költség.

Incidens kezelés – amikor másodpercek számítanak

Az incidenssel kapcsolatban nem az a kérdés, hogy ha, hanem hogy mikor. A kimenetelt az dönti el, mennyire van felkészülve a szervezet. Ennek alapja az IRP (Incident Response Plan – incidenskezelési terv), amely egyértelműen rögzíti, ki, mit, mikor és hogyan tesz. Ne vészhelyzetben szülessenek a szerepek: legyenek kommunikációs sablonok (ügyfél, partner, vezetőség, hatóság felé), előre meghatározott döntési jogkörök (ki állíthat le rendszert, ki engedélyez visszaállítást), valamint elérhetőségi lánc, amely éjjel-nappal működik – hétvégén is.

Az IRP mellé kellenek a eljárásrendek – konkrét, lépésről lépésre követhető forgatókönyvek tipikus helyzetekre: zsarolóvírus-gyanú, belső adatszivárogtatás, gyanús admin-belépés, szolgáltatásmegtagadás. Ezek nem elvi szövegek, hanem gyakorlati útmutatók: „nyisd meg ezt az eszközt → futtasd ezt a parancsot → izoláld ezt a szegmenst → indítsd a visszaállítást innen”, felelősökkel és cél reakció időkkel.

A terv csak gyakorlás mellett működik. Legyen rendszeres próba (asztal melletti, megbeszélős), ahol a résztvevők végigmennek a döntési pontokon, és legyen technikai szimuláció is: valódi végpont-izolálás, napló-korreláció, teszt-visszaállítás – természetesen éles rendszerek érintése nélkül. Minden gyakorlat végén pontos értékelés szükséges: mi működött, mi nem, és hol kell módosítani az IRP-t, illetve az eljárás rendet.

Üzleti nézőpont: egy begyakorolt csapat órák alatt megfékezi és körül határolja a kárt; egy felkészületlen szervezet napokra lebénul. Közben nő az állásidő, romlik az ügyfél bizalom, és elszabadulnak a költségek. Az incidenskezelési felkészültség nem „IT-luxus”, hanem bevétel- és reputáció védelem.

Forrás: Pexels.com

Beszállítói és távoli hozzáférések – a leggyengébb láncszem erősítése

A lényeg: a legtöbb incidens nem filmbe illő hekkelés. Sokkal gyakoribb, hogy egy ellopott vagy túl széleskörű beszállítói hozzáférést használnak ki. Ezért kell minimális és időben korlátozott jog mindenkinek, főleg külsősöknek.

– „Csak akkor és addig” jogosultság: jogot csak a munka idejére adjunk, és lejárattal. Példa: egy frissítéshez 2 órára kap admin jogot a beszállító, ami utána automatikusan megszűnik.

– Kiemelt hozzáférések kezelése (PAM): minden rendszergazdai belépés jóváhagyáshoz kötött, naplózott, és a munkamenet visszajátszható. Így utólag is látszik, ki mit csinált.

– Több lépcsős azonosítás (MFA) kötelező kívülről: jelszó és második lépés (pl. telefonos jóváhagyás). Egy ellopott jelszó önmagában ne érjen semmit.

– Elkülönített vendéghálózat a beszállítóknak: a partnerek forgalma külön (szegmentált) hálózaton menjen. Így hiába jutnak be a vendéghálózatra, a belső rendszerekhez nem férnek hozzá.

– RDS farm használata, hogy egy külsős több lépcsős azonosításon átesett partner is csak az RDS terminálra tudjon bejelentkezni (távoli asztal), a munkamenetét csak itt végezheti, mert itt lehet felhasználó szinten szűrni, hogy csak a számára releváns rendszereket érhesse el.

Üzleti nézőpont: a partnerek nélkül nem megy a cég, de pont rajtuk keresztül lehet a legnagyobb baj. A fenti korlátok kialakítása nem bürokrácia, hanem hírnév- és bevételvédelem: ha mégis gond van, helyben marad a kár, és bizonyítható, hogy a hozzáféréseket szabályozottan kezeltétek.

Dokumentáció, oktatás, ismétlés – a fenntarthatóság háromszöge

A rutin addig rutin, amíg le van írva, mérhető és tanítható. Ha bármelyik hiányzik, a működés személyfüggő lesz, és egyetlen kieső kolléga is fennakadást okozhat.

Dokumentáció

Rövid, célzott „hogyan csináljuk” kézikönyv kell: ki-mit-mikor-mivel, és mi a B-terv. Világos eljárások, egyértelmű felelősségek, ütemezések, sablonok. Nem regény, hanem használati útmutató.

Mérőszámok (metrikák)

Objektív mérőszámok nélkül nincs irányítás: nem igazolható a teljesítmény, és nem priorizálhatók a fejlesztések. Kell a:

– patch-lefedettség,

– átlagos visszaállítási idő (RTO),

– riasztások átfutási ideje és lezárási aránya.

Ezekből lesz valós teljesítmény kép és jól priorizálható fejlesztési lista.

Oktatás

A felhasználóknak tudatosság (pl. adathalász-szimulációk), az üzemeltetőknek rendszeres tréning és bevezetés (onboarding) kell. A cél: a tudás ne csak az emberek fejében legyen meg, hanem átadható, ismételhető gyakorlat legyen.

Üzleti nézőpont: A tudás ott érték, ahol hozzáférhető és követhető, nem ott, ahol el van zárva. A jó dokumentáció + mérés + oktatás hármasa kiszámítható működést, alacsonyabb hibaarányt és gyorsabb helyettesíthetőséget ad – vagyis kevesebb kockázatot és nagyobb tartalékot a cégnek.

Mi történik, ha ezek hiányoznak?

Röviden: a látszólag olajozott működés könnyen válik vakrepüléssé. A hibák többnyire csendben indulnak: kissé lassabb rendszer, szabálytalan a folyamat, egy „csak admin” jogosultság. Ezek összeadódnak, és végül üzleti káreseménnyé nőnek: állásidő, adatvesztés, SLA-sértés, elégedetlen ügyfelek.

Mi történik, ha ezek megvannak?

– Kevesebb állásidő, gyorsabb hibaelhárítás

– Auditálhatóság és megfelelés (GDPR, NIS2)

– Skálázhatóság: új kollégák és telephelyek gyors integrálása

– Kiszámítható TCO (Total Cost of Ownership – teljes költség): előre tervezhető üzemeltetés helyett ad-hoc kárelhárításra költött milliók helyett kontrollált, alacsonyabb hosszú távú költség.

A professzionálisan megtervezett és üzemeltetett környezet elsőre drágábbnak tűnhet, de a teljes élettartamot nézve olcsóbb: kevesebb váratlan leállás, kisebb incidens-kár, gyorsabb bővülés, hatékonyabb üzemeltetés.

Gyors ellenőrzőlista (vezetői nézőpontból)

– Van ütemezett patch menedzsment?

– Van visszaállítási terv?

– A hozzáférések szerepekhez kötöttek?

– Minden külső hozzáférés MFA-val védett?

– Mérjük és teszteljük a visszaállítást?

– Van központi naplózás + valós idejű észlelés (SIEM/EDR)?

– A hálózat szegmentált és titkosított?

– Fut valós idejű hálózatfelügyelet?

– Látjuk az eszköz- és szoftverleltárt?

– Kezeljük a shadow IT-t?

– Vannak forgatókönyvünk és begyakorolt IRP-nk?

– Kellően üzembiztos -e az a környezet (szünetmentes áramellátás, klíma, oltórendszer, stb), ami az infomratikai rendszerünket működteti?

Ha bármelyik kérdésre a válasz „nem tudom” vagy „nincs”, akkor az nem IT-műszaki hiányosság, hanem üzleti kockázat.

Ez nem extra, ez az alap

A modern IT-környezet attól „vállalati”, hogy fegyelmezett rutinokkal működik: frissítés, mentés és visszaállítási próba, naplózás és észlelés, szegmentálás, hozzáférés-kontroll, oktatás és folyamatos mérés. Ezek együtt adják azt a rugalmasságot és üzembiztonságot, amelyre az üzlet nyugodtan támaszkodhat.

A fentiek nem látványos technológiák, hanem következetes üzemeltetési gyakorlat. Ettől lesz a rendszer megbízható, auditálható és bővíthető. A kérdés tehát nem az, hogy „kell-e”, hanem az, hogy költségként tekintünk rájuk, vagy felismerjük bennük az üzleti értékteremtés lehetőségét.

Cikksorozatunk következő részében azt mutatjuk meg, hogyan lesz a „kötelező rosszból” versenyelőny, hogyan javít a költségeken, a piacra lépési sebességen és az ügyfélélményen egy jól felépített IT-működés.

Miért éri meg külső partnerrel?

Ezek a rutinok dedikált szakértelmet és folyamatos figyelmet igényelnek – amit a belső IT csapat sokszor nehezen biztosít a napi tűzoltás mellett. Egy külső, proaktív üzemeltetési partner egységes szabályokkal, állandó felügyelettel, mérhető SLA-kkal és rendszeres riportokkal leveszi a terhet a vállról, és garantálja, hogy a „láthatatlan” alapok mindig rendben legyenek. Az eredmény: kisebb kockázat, kevesebb állásidő és kiszámíthatóbb költségek.

Az Ön hálózata ma üzleti értéket teremt, vagy rejtett kockázatot hordoz?

Kérjen állapotfelmérést – külső IT-szakértőként átvesszük a kritikus rutinokat, és 10 pontos, prioritásokkal ellátott akció listát adunk a gyors fejlődéshez.

GYIK

Miért nem elég negyedévente „ráfrissíteni” mindenre?

Mert a sérülékenységek heti szinten jönnek. Ütemezett frissítési ritmus, tesztkörnyezet és visszaállítási terv nélkül időzített bombán ülünk.

Backupunk van – akkor védve vagyunk, ugye?

Csak akkor, ha rendszeresen vannak próba-visszaállítások is. A mentés értékét a gyorsan és igazoltan működő visszaállítás adja.

Kis cégként kell SIEM/EDR és napló korreláció?

Nem a méret, a kitettség számít. Ha ügyféladat vagy pénzügyi folyamat érintett, a láthatóság hiánya lesz a legdrágább.

Mi a baj azzal, ha kézzel konfiguráljuk az eszközöket?

Nincs ismételhetőség és minőségbiztosítás. A sablonos alapbeállítás és a változáskezelés csökkenti a hibákat és az időráfordítást.

RBAC és MFA nem túlzás belső környezetben?

Nem. A legtöbb incidens ellopott vagy túl sok joggal rendelkező fiókon bukik el. A szerepkör-alapú hozzáférés (RBAC) és a többtényezős azonosítás (MFA) az alapvédelem.

Muszáj hálózati szegmentáció kicsiben is?

Igen. Olcsóbb, mint egy teljes leállás, és egy lokális problémát nem enged szétterjedni.

Miben térül meg ez az egész?

Kevesebb állásidő, gyorsabb hibaelhárítás, jobb auditálhatóság, gyorsabb bővülés – összességében alacsonyabb költség és kisebb kockázat.

Mi az a JML, és miért fontos?

Joiner-Mover-Leaver: belépés/munkakör-változás/kilépés automatikus jogosultság kezeléssel. Nélküle maradnak „szellemfiókok” és túl sok joggal rendelkezők.

Elég, ha a beszállítóinkat megbízhatónak tartjuk?

Nem. Időkorlátos, naplózott, MFA-val védett beszállítói hozzáférések kellenek, külön vendég hálózattal.

Honnan kezdjük, ha sok minden hiányzik?

Frissítési terv, MFA, próba-visszaállítás, alap szegmentáció, központi naplózás. Ezek látványosan csökkentik a kockázatot és a reakcióidőt.